Blog Tecnológico

Como atingir o Zero Trust com o Faronics Deep Freeze Cloud? Uma abordagem ao PPSI

Nilson Soares • 04 set 2025 • Faronics

Como atingir o Zero Trust com o Faronics Deep Freeze Cloud? Uma abordagem ao PPSI

Em um cenário em que as organizações enfrentam crescentes ameaças cibernéticas, a adoção de práticas robustas de segurança da informação tornou-se essencial. A Zero Trust Architecture (ZTA) surge como uma abordagem estratégica, baseada no princípio de “nunca confiar, sempre verificar”, desafiando o modelo tradicional de confiança no perímetro da rede e promovendo a autenticação e verificação contínuas de usuários e dispositivos.

No Brasil, a necessidade de práticas de segurança sólidas é reforçada por legislações como o Marco Civil da Internet (Lei nº 12.965/2014) e a LGPD (Lei nº 13.709/2018), que estabelecem direitos, deveres e exigências para proteção de dados pessoais. Essas normas exigem que as organizações adotem medidas eficazes de segurança e monitoramento, alinhando-se naturalmente aos princípios da ZTA, especialmente em ambientes acadêmicos e corporativos com múltiplos dispositivos e usuários remotos.

O Faronics Deep Freeze Cloud, aliado ao Usage Stats, se destaca como uma solução prática para aplicar esses princípios. O Usage Stats fornece relatórios detalhados sobre quantidade de logins, tempo de uso e máquinas acessadas por cada usuário, permitindo visibilidade e monitoramento contínuo. Com isso, as instituições podem reforçar a governança, atender às exigências do PPSI e implementar uma arquitetura Zero Trust de forma eficiente, protegendo seus endpoints e garantindo evidências de conformidade em auditorias.

O que o Usage Stats monitora

O Usage Stats do Deep Freeze Cloud vai além de um simples contador de uso de máquinas, oferecendo uma visão abrangente e detalhada do ambiente de TI. Seus principais recursos incluem:

- Quantidade de logins por usuário: Monitora o número de logins individuais, permitindo identificar usuários com alto volume de acesso e avaliar a necessidade de alocação de recursos.

- Relação de máquinas acessadas em determinado período: Fornece informações sobre quais dispositivos foram utilizados por cada usuário, facilitando a análise de padrões de mobilidade e uso de hardware.

- Tempo de login em cada máquina: Registra a duração das sessões em cada dispositivo, auxiliando na identificação de períodos de pico e no planejamento de manutenção.

- Identificação de padrões de uso: Detecta horários de pico, comportamentos anômalos e acessos incomuns, contribuindo para a segurança proativa e a otimização de recursos.

- Monitoramento de conformidade de licenças: Acompanha a utilização de software para garantir que as licenças estejam sendo usadas conforme os contratos estabelecidos, evitando riscos legais e financeiros, fornecendo relatórios completos e homologados.

- Inventário de softwares em uso: Reporta os softwares instalados, incluindo detalhes como fornecedor, versão e número de implementações, facilitando a gestão e auditoria de ativos.

- Relatórios exportáveis: Gera relatórios detalhados que podem ser exportados para auditorias de conformidade e decisões estratégicas sobre alocação de recursos e políticas de TI.

Essas funcionalidades proporcionam aos gestores de TI visibilidade granular e em tempo real, permitindo ações rápidas e fundamentadas para fortalecer a segurança, otimizar recursos e garantir conformidade com políticas internas e regulamentações externas.

Zero Trust Architecture e PPSI na prática

A Zero Trust Architecture (ZTA) estabelece que nenhum usuário ou dispositivo deve ser automaticamente confiável, sendo necessário validar e monitorar continuamente todos os acessos. Já o PPSI (Política de Segurança da Informação) exige que a organização mantenha evidências e trilhas de auditoria, garantindo conformidade com regulamentações como a LGPD e o Marco Civil da Internet.

Com o Usage Stats do Deep Freeze Cloud, as instituições podem aplicar esses princípios de forma prática, obtendo visibilidade detalhada sobre usuários e dispositivos. Entre os principais benefícios estão:

- Verificação contínua de identidades e acessos: cada login é monitorado, reforçando um dos pilares centrais da ZTA.

- Auditoria completa de logins e atividades: registra o usuário, a máquina acessada e o tempo de sessão, atendendo às exigências do PPSI e facilitando auditorias internas e externas.

- Detecção de comportamentos anômalos: identifica logins em dispositivos não usuais, acessos fora do horário padrão ou padrões de uso suspeitos, permitindo ação preventiva imediata.

- Geração de relatórios formais: produz documentos exportáveis que comprovam conformidade, fornecendo evidências objetivas para auditorias e gestão de TI.

Dessa forma, o Usage Stats não apenas protege os endpoints, mas também reforça a governança e a segurança, tornando possível implementar a ZTA de forma consistente e cumprir as diretrizes do PPSI com dados confiáveis e rastreáveis.

Benefícios para empresas e instituições

- Segurança reforçada: O monitoramento contínuo de logins, tempo de sessão e dispositivos acessados permite detectar comportamentos anômalos e prevenir acessos indevidos, alinhando-se aos princípios da ZTA.

- Conformidade garantida: Os relatórios detalhados gerados pelo Usage Stats fornecem evidências objetivas de atividades de usuários, facilitando auditorias internas e externas e garantindo que as políticas do PPSI sejam atendidas.

- Governança sólida: A integração entre práticas modernas de segurança, como ZTA, e normas formais do PPSI permite às instituições estabelecer processos claros de gestão de usuários e dispositivos, promovendo transparência e rastreabilidade em toda a infraestrutura de TI.

- Otimização do parque de TI: A análise de uso real das máquinas, incluindo quantidade de logins e tempo de uso por dispositivo, possibilita decisões mais estratégicas sobre redistribuição de recursos, manutenção preventiva e investimentos em hardware ou software, tornando o ambiente mais eficiente e econômico.

Conclusão

O Usage Stats do Deep Freeze Cloud transforma o monitoramento de endpoints em um verdadeiro aliado estratégico para a segurança da informação. Mais do que fornecer dados técnicos, ele oferece evidências concretas e rastreáveis, permitindo às organizações implementar a ZTA e cumprir integralmente as exigências do PPSI.

Assim, as instituições não garantem apenas proteção contra ameaças e acessos indevidos, mas também promovem transparência, conformidade e inteligência operacional na gestão de seus parques de TI.

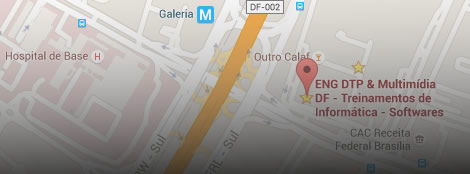

Para aprofundar o tema e conhecer boas práticas de gestão, segurança e padronização de computadores com o Deep Freeze Cloud, participe do nosso webinar quinzenal. Inscreva-se gratuitamente em: eng.com.br/fs.

1.png)

.png)

7.png)

7.png)

5.png)